https://es.scribd.com/doc/287438779/Manual-VPN

miércoles, 28 de octubre de 2015

Capturando tráfico con Wireshark

Primera parte: Analizando un protocolo inseguro:

Usuario: ffakkee

Passwork: user

¿Qué sistema operativo corre en la máquina?

OpenBSD i386 (oof) ttyp1

¿Qué comandos se ejecutan en esta sesión?

Ls Ls-a

Como puedes ver, la elección de una

aplicación no segura como Telnet

puede llevar a la difusión de

información importante, como información

de acceso, sistemas operativos,

etc., en este caso a través del tráfico

intercambiado.

Segunda parte: Analizando SSL

SSL es un protocolo seguro que

utilizan otros protocolos de aplicación

como HTTP. Usa certificados

digitales X.509 para asegurar la conexión.

¿Puedes identificar en

qué paquete de la trama el servidor envía el certificado?

En la trama Nº 3 se hace el envio del certificado a traves del

Client Key Exchange.

¿El certificado va en

claro o está cifrado? ¿Puedes ver, por

ejemplo, qué autoridad ha emitido el certificado?

La informacion del certificado se puede ver en la trama 2 cuando

se produce el desafio para realizar la conexion a traves de SSL 3.o y se envia

al informacion en claro del certificado.

¿Qué asegura el

certificado, la identidad del servidor o del cliente?

La identidad del cliente

Una alternativa a usar Telnet a la

hora de conectarnos a máquinas remotas es SSH, que realiza una negociación previa

al intercambio de datos de usuario. A partir de esta negociación,el tráfico

viaja cifrado.

¿Puedes ver a partir de

qué paquete comienza el tráfico cifrado?

A partir de la trama 20 comienza el primer paquete de datos

cifrado

¿Qué protocolos viajan cifrados, todos (IP, TCP...) o alguno en particular?

Unicamente van cifrados los

protocolos que utiliza el SSHV2 son

tramas IP y si van cifradas algunas otras de TCP no viajan cifradas

¿Es posible ver alguna información de usuario como contraseñas?

No es posible ya que el protocolo SSH

crea un tunel cifrado y este permite que no se logren ver enviandolos de manera

segura.

Encriptación usando GPG4WIN

INTRODUCCIÓN

La aplicación Gpg4win es un software de encriptación de libre distribución que permite

el envío de forma segura de documentos a través del correo electrónico.

Soporta los estándares de criptografía OpenPGP y S/MIME (X.509).

En esta mini-guía vamos a mostraros como usar Gpg4Win para proteger nuestros datos más sensibles. Gracias a esta aplicación podremos cifrar nuestros archivos, correos electrónicos, textos, etc.

Instalación de Gpg4win

La descarga se realizó desde la página oficial, http://www.gpg4win.org/ y es un software de tipo libre.

Una vez descargado el fichero ejecutable y comprobado que no tiene virus, procederemos a su instalación, siguiendo las instrucciones que el mismo software nos indique, y aceptando los valores de configuración que se nos ofrecen.

En nuestro caso, para no depender de terceros a la hora de generar los certificados, y por motivos de compatibilidad con más usuarios (OpenPGP es un estándar más usado a día de hoy que S/MIME con certificados X.509) vamos a crear certificados del primer tipo.

Una vez le indicamos que deseamos un certificado de tipo OpenPGP, se nos piden los datos básicos necesarios para crear dicho certificado: nombre y apellidos, dirección de correo electrónico y un comentario opcional:

Si pulsamos en el botón “Advanced Settings…”, podemos modificar algunos parámetros opcionales del certificado. Podemos elegir el tipo de clave a generar.

Tendremos que valorar si el certificado existente sigue siendo adecuado con respecto al avance en el campo de la criptografía, Y en función desea valoración decidir si extendemos la caducidad del certificado o por el contrario decidimos crear un nuevo certificado y especificar los tamaños de clave y algoritmos más adecuados en ese momento.

Una vez especificados los ajustes avanzados del certificado pulsamos en el botón “OK”, y cuando volvemos a la pantalla con los ajustes normales del certificado pulsamos sobre el botón “Next >”. Nos aparece la pantalla con el resumen de los ajustes. Pulsamos sobre el botón “Create Key” para comenzar la generación de las claves del certificado en sí. Se nos pide que introduzcamos una contraseña para proteger la privacidad del certificado. Es importante introducir una contraseña robusta, puesto que cualquiera que descubra esta contraseña podrá utilizar nuestro certificado, y por tanto suplantar completamente nuestra identidad digital.

Una vez introducida la contraseña se generan las claves del certificado. Dependiendo de la velocidad de nuestro equipo y de la cantidad de actividad que tenga en ese momento le costará más o menos tiempo. Lo normal es que sean unos pocos segundos. Cuando termina se nos muestra la pantalla siguiente:

En ella se nos muestra la huella digital (Fingerprint) de nuestro certificado. Este es uno de los datos que se pueden consultar más tarde y que se suelen usar para poder verificar la veracidad del certificado y la de su propietario.

2. Exportar la clave pública generada en binario y el

modo ASCII blindado

Para ello pulsamos en el botón “Make a Backup Of Your Key Pair…” y nos aparece la siguiente pantalla

En nuestro caso ya hemos indicado la ruta del fichero donde hacer la copia de seguridad, y hemos marcado la casilla “ASCII armor” para decirle que lo guarde en una representación de texto puro, en lugar de en formato binario.

Para exportarlo en binario solo desmarcar el ASCII armor.

3. Compartir con un tercero la clave pública exportada y

obtener el suyo

4. Importar la clave pública de un tercero

Ya tenemos nuestro certificado, y esto nos permitirá cifrar ficheros para nosotros mismos (esto es, que sólo podamos descifrar nosotros). Pero será habitual que tengamos que cifrar ficheros para terceros. En este caso necesitaremos una copia de sus certificados. En concreto, de la parte pública de sus certificados. En lo sucesivo en este apartado nos referiremos a “los certificados” cuando queramos decir “la parte pública de los certificados”, por simplicidad.

Para poder importar certificados desde un servidor de directorio público, lo primero que debemos hacer es indicarle a la aplicación Kleopatra cual es el servidor desde el cual queremos importarlos. Para ello tenemos que pulsar en la opción “Configure Kleopatra…” del menú “Settings”, como se muestra en la siguiente figura:

En este caso se configura el servidor keys.gnupg.net (el servidor del proyecto GnuPG, el software de base de Gpg4win) para trabajar con certificados OpenPGP (pero no X.509). Como se aprecia en la figura, utilizará el protocolo “hkp” y el puerto TCP 11371, por lo que será necesario que nuestro equipo pueda conectarse a dicho servidor y puerto para que el resto de los siguientes pasos funcionen. Si hay algún tipo de elemento bloqueando la conexión (antivirus, cortafuegos, etc.) no será posible importar certificados de esta forma.

Este es uno de los servidores que hemos comentado anteriormente que intercambian certificados entre sí. Por lo que nos servirá para poder importar certificados de otros usuarios desde él.

Introducimos el texto “Werner Koch” (sin las comillas) y pulsamos en el botón “Search” (Werner Koch es el programador principal del software GnuPG):

Para importarlo lo seleccionamos pinchando en él con el ratón, y pulsamos el botón “Import”. Si todo va bien, Kleopatra contactará con el servidor de directorio, descargará una copia del certificado y lo almacenará en su base de datos local, para que esté disponible de ahora en adelante.

5. Generar un archivo de texto y firmarlo y cifrarlo.

Una vez tenemos importados los certificados de los usuarios para los que queremos cifrar un fichero, podemos llevar a cabo la operación de cifrado en sí. Para ello haremos uso de las extensiones del explorador de archivos que configura Kleopatra como parte de su instalación inicial.

Vamos a la carpeta donde está el fichero que queremos cifrar. Pulsamos con el botón derecho sobre el fichero en cuestión y nos aparecerá un menú contextual similar al siguiente:

Entre las opciones disponibles tendremos “Firmar y cifrar” y “Más opciones de GpgEx”. Escogemos “Firmar y cifrar” En este caso se nos muestra una pantalla como la siguiente:

En este caso escogemos la opción (ya preseleccionada) “Sign and Encrypt (OpenPGP only)” y seleccionamos la casilla “Text output (ASCII armor)”, que guarda el fichero firmado y cifrado en un formato de texto ASCII.

Pulsamos sobre el botón “Next >”.y en la siguiente pantalla se nos pide que indiquemos para qué usuario destinatario queremos cifrar el fichero. O dicho de otro modo, para que certificado queremos cifrar el fichero. Se nos muestra una lista de certificados disponibles.

Para escoger un certificado con el que cifrar el fichero, basta con seleccionarlo con el ratón y pulsar el botón “Add” de la zona intermedia. Nos quedaría como en la figura siguiente:

En este momento se nos pide que introduzcamos la contraseña que hayamos utilizado para asegurar la privacidad del certificado:

Si se introduce correctamente, se firma digitalmente el fichero con nuestro certificado y se cifra con el certificado o certificados destinarios y se nos muestra el resultado de la operación:

6. Enviar y recibir el mensaje cifrado al compañero de la

tarea

7. Descifrar el mensaje recibido mediante nuestra clave

privada, el proceso verifica la firma

Descifrar el fichero y verificar la firma digital.

Para ello necesitamos hacer clic con el botón derecho sobre el fichero cifrado, y opcionalmente firmado, que hemos recibido. Si el fichero se ha cifrado usando certificados de tipo OpenPGP y hemos marcado la casilla “Text output (ASCII armor)”, el fichero cifrado tendrá extensión “.asc”, si no la hemos marcado tendrá extensión “.gpg”

Al hacer clic con el botón derecho nos aparecerán, entre otras opciones de menú la de “Descifrar y verificar” y “Más opciones de GpgEx”.

Solicitará una contraseña que será otorgada por el compañero quien paso el archivo.

Si el fichero de puede descifrar y la firma digital se verifica con éxito, obtendremos una pantalla como la siguiente, donde se nos indica que el fichero se ha descifrado y que estaba firmado digitalmente por el certificado identificado por el texto.

CONCLUSION

En esta práctica aprendimos a instalar y utilizar el GPG4WIN logrando con esto poder cifrar y descifrar un archivo , pudimos crear nuevos certificados, nuevas claves publícas para asi poder enviar de forma segura nuestros documentos por medio del correo electronico cifrando nuestros archivos.

HTTPS - SSL- SSH

como un pasaporte o licencia de conducir, un certificado SSL o SSH Key ha sido emitida por una fuente de confianza, conocida como la autoridad de certificación (CA). Muchos de CA verificará el nombre de dominio y la existencia de la propiedad del nombre de dominio, mediante la emisión de certificados digitales que contienen una clave pública y la identidad del propietario.Este certificado es también un certificado de la CA que la clave pública contenida en el certificado pertenece a la persona, organización, servidor u otra entidad señalaron en el certificado.

HTTPS significa Protocolo de transferencia de hipertexto seguro. Es un software de servidor que proporciona la capacidad de "asegurar" las transacciones que tienen lugar en la World Wide Web (www). Si un sitio web está funcionando fuera de un servidor HTTPS puede escribir HTTPS en lugar de HTTP en la sección URL de su navegador para entrar en el "modo seguro". HTTPS se ofrece a menudo por las instituciones financieras para apoyar su oferta de banca en línea con el fin de verificar que la información que se pasa entre su PC y su servidor está "seguro".

SSL significa Secure Socket Layer y es un método de encriptación basada en estándares que permite a HTTPS para funcionar de forma segura. SSL es ampliamente implementado para ayudar a las transacciones de Internet seguras y es la manera preferida para la mayoría de las instituciones financieras para llevar a cabo negocios a través de la web. Se basa específicamente en un certificado de clave pública de autenticación, que utiliza una clave privada autogenerada y una contraseña. Una organización que busque implementar SSL puede comprar un certificado público de unas pocas entidades emisoras de certificados (CA), como por ejemplo: VeriSign, Comodo yGoDaddy.

Para realizar una conexión SSL desde un ordenador personal a un servidor de la banca en línea, por ejemplo, el ordenador personal pide que conectar y anuncia los métodos de encriptación que es capaz de hacer. El servidor de la banca va a escoger el método de cifrado más alto que ambos componentes son capaces de y luego responderá con su nombre, la autoridad de certificación que proporciona la clave, y la clave de cifrado pública.

En este momento el cliente puede ponerse en contacto con la autoridad de certificación para verificar la autenticidad de la clave. El ordenador personal responderá mediante la generación de un número al azar, encriptando el número aleatorio usando la clave pública proporcionada por el servidor bancario, y retransmite al servidor bancario. En este punto, el único dispositivo que debe ser capaz de descifrar el mensaje es el servidor bancario utilizando su clave privada. Esto iniciará una "sesión" única entre los dos elementos de la red en el que se cifra la información que pasa entre ellos.

SSH funciona de manera muy similar a SSL pero cubre diferentes capas del modelo OSI con el fin de cifrar los datos intercambiados dos veces. La primera cifrado ocurre en la capa de transporte del modelo OSI una vez que se realiza una conexión física. En este punto, la conexión se autentica utilizando una clave pública que puede ser generada por la mayoría de equipos. Esta verificación de claves públicas crea un cifrado de 128 bits que permite un inicio de sesión y la contraseña que debe darse a través de un mensaje cifrado entre un cliente y un servidor. Una vez verificada la contraseña, se crea una sesión única y una clave privada se utiliza para firmar digitalmente y cifrar la sesión de nuevo, esta vez en la capa de sesión del modelo OSI.

En el caso de un ataque a un sistema SSH, un atacante debe romper la primera encriptación de 128 bits con el fin de interceptar la contraseña y después el atacante debe entrar en la clave privada que es una inmensamente larga serie de números para "suplantar" una sesión. De lo contrario, si se ha iniciado la sesión (incluso en el mismo momento como "usted") las sesiones serán firmados digitalmente con un diferente Privado Key ID verificando así la fuente de cada sesión.

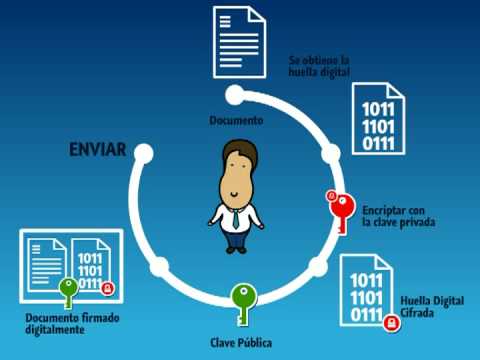

PKI

(public key infrastructure - infraestructura de llave pública). En criptografía, es una disposición que ata las llaves públicas con su respectiva identidad de usuario por medio de una autoridad de certificación (certificate authority o CA).

La identidad del usuario debe ser única por cada CA.

PKI emplea dos claves, una pública y otra privada.

La primera para cifrar y la segunda para descifrar.

PKI es utilizado para, por ejemplo, para realizar transacciones comerciales seguras

La identidad del usuario debe ser única por cada CA.

PKI emplea dos claves, una pública y otra privada.

La primera para cifrar y la segunda para descifrar.

PKI es utilizado para, por ejemplo, para realizar transacciones comerciales seguras

Certificado digital, firma electronica y firma digital

El Certificado Digital es el único medio que permite garantizar técnica y legalmente la identidad de una persona en Internet. Se trata de un requisito indispensable para que las instituciones puedan ofrecer servicios seguros a través de Internet.

Además:el certificado digital permite la efirma electrónica de documentos El receptor de un documento firmado puede tener la seguridad de que éste es el original y no ha sido manipulado y el autor de la firma electrónica no podrá negar la autoría de esta firma.

Además:el certificado digital permite la efirma electrónica de documentos El receptor de un documento firmado puede tener la seguridad de que éste es el original y no ha sido manipulado y el autor de la firma electrónica no podrá negar la autoría de esta firma.

El certificado digital permitecifrar las comunicaciones. Solamente el destinatario de la información podrá acceder al contenido de la misma.En definitiva, la principal ventaja es que disponer de un certificado le ahorrará tiempo y dinero al realizar trámites administrativos en Internet, a cualquier hora y desde cualquier lugar.

Un Certificado Digital consta de una pareja de claves criptográficas, una pública y una privada, creadas con un algoritmo matemático, de forma que aquello que se cifra con una de las claves sólo se puede descifrar con su clave pareja.

El titular del certificado debe mantener bajo su poder la clave privada, ya que si ésta es sustraída, el sustractor podría suplantar la identidad del titular en la red. En este caso el titular debe revocar el certificado lo antes posible, igual que se anula una tarjeta de crédito sustraída.

La clave pública forma parte de lo que se denomina Certificado Digital en sí, que es un documento digital que contiene la clave pública junto con los datos del titular, todo ello firmado electrónicamente por una Autoridad de Certificación, que es una tercera entidad de confianza que asegura que la clave pública se corresponde con los datos del titular.

La Firma Electrónica sólo puede realizarse con la clave privada. Puedes encontrar más información sobre el proceso de firma digital en la sección “¿Qué es una firma digital?”

La Autoridad de Certificación se encarga de emitir los certificados para los titulares tras comprobar su identidad.

El formato de los Certificados Digitales está definido por el estándar internacional ITU-T X.509. De esta forma, los certificados pueden ser leídos o escritos por cualquier aplicación que cumpla con el mencionado estándar.

En la UPV se admiten los Certificados Digitales del DNI electrónico, emitidos por el Cuerpo Nacional de la Policía, y los emitidos por la Autoridad de Certificación de la Generalitat Valenciana (ACCV).

Otra utilidad de los Certificados Digitales es que posibilitan el envío de mensajes cifrados: utilizando la clave pública de un Certificado, es posible cifrar un mensaje y enviarlo al titular del Certificado, quien será la única persona que podrá descifrar el mensaje con su clave privada.

domingo, 4 de octubre de 2015

Encriptación

Primeramente el maestro nos dio una serie de números y letras para encriptar las cuales eran 032BaTlm y el numero 73 para convertirlo en XOR y poder encriptar

Despues buscamos en el la tabla del codigo ASCII las equivalencias de estos números y letras

Seguido de esto nos repartimos los números para convertirlos, hacerlo mas fácil y rápido ademas de aprender todos a hacerlo; convertimos a binario el numero que elegimos

Luego convertimos el numero 73 en binario para poder hacer la multipicación del XOR con el resultado que nos dio del numero anterior

Hicimos la multiplicación en XOR del numero que elegimos cada uno para convertir y poder obtener un numero de resultado

Teniendo el numero de la multiplicación buscamos nuevamente la equivalencia en la tabla del codigo ASCII para al final reunir todos los resultados y obtener el resultado final

sábado, 3 de octubre de 2015

Definición de encriptación

La encriptación es el proceso para volver ilegible información considera importante. La información una vez encriptada sólo puede leerse aplicándole una clave.

Se trata de una medida de seguridad que es usada para almacenar o transferir información delicada que no debería ser accesible a terceros. Pueden ser contraseñas, numeros. de tarjetas de crédito, conversaciones privadas, etc.

Para encriptar información se utilizan complejas fórmulas matemáticas y para desencriptar, se debe usar una clave como parámetro para esas fórmulas. El texto plano que está encriptado o cifrado se llama criptograma.

ENCRIPTACIÓN

En esta actividad el catedrático puso a elaborar a descifrar

esta encriptación que constaba de 9 caracteres

Seguidamente cada uno de los caracteres les buscamos un

valor en la tabla de código ASCII la cual tenía los valores siguientes:

Enseguida cada resultado de carácter convertido en binario

lo sumamos con un número que también lo convertimos en binario haciendo

comparación con una tabla de xor donde

0-0=0,

1-0=1

0-1=1

1-1=0

Terminando esta operación los resultados fueron los siguientes:

Para finalizar los resultados

fueron comparados con una tabla de código ASCII y con esto obtuvimos el mensaje

oculto tras esos caracteres.

Suscribirse a:

Comentarios (Atom)